치트엔진 튜토리얼 Step 8

- 해킹/치트엔진

- 2020. 6. 28.

치트엔진 튜토리얼 Step 8.

오늘은 치트엔진 튜토리얼 Step 8 문제를 풀어보겠습니다.

Step 8 의 패스워드는 525927입니다.

- 치트엔진 튜토리얼 이전 문제.

- 치트엔진 튜토리얼 Step 8 문제.

치트엔진 튜토리얼 이전 문제.

치트엔진에 대해 잘 모르시는 분은 아래 제가 쓴 이전 글들을 읽어보시는 것을 추천드립니다.

치트엔진 튜토리얼 Step 7

치트엔진 튜토리얼 Step 7 안녕하세요. 오늘은 치트엔진 튜토리얼 Step 7 문제를 풀어보겠습니다. Step 7 의 패스워드는 013370 입니다. 치트엔진 튜토리얼 이전 문제. 치트엔진 튜토리얼 Step 7 문제. 치

intunknown.tistory.com

치트엔진 튜토리얼 Step 8.

치트엔진 튜토리얼 Step 8문제입니다.

여러 개의 포인터가 중첩되어 있는 문제입니다.

꼬리를 물고 늘어진 포인터를 찾고 값을 5000으로 바꿔주면 해결입니다.

프로세스 잡는 것과 스캔은 간단하니 그냥 스킵.

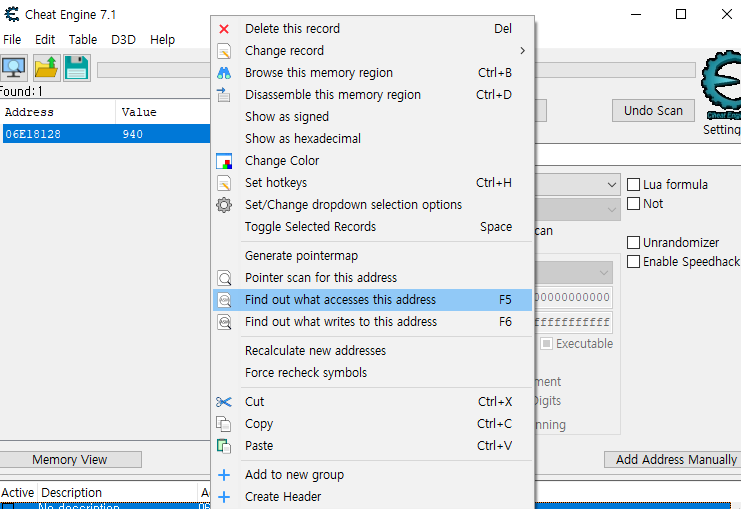

이렇게 값을 찾았습니다.

찾은 값을 치트 테이블에 올려놓고 우클릭해서 "Find out what accesses this address"를 눌러줍니다.

창이 하나 나오는데 튜토리얼 문제로 가서 Change Value를 한번 눌러주고 옵니다.

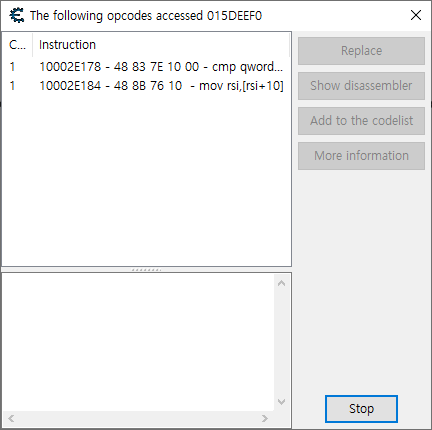

이런 식으로 사용된 명령어가 나올 겁니다.

more information을 눌러보니 mov [rsi+18],eax가 보이네요.

rsi레지스터+18의 주소에 eax 레지스터 값을 넣는다는 의미입니다.

| 1 | mov[rsi+18],eax |

그럼 RSI레지스터의 값을 hex로 검색해봅니다.

치트 테이블에 추가합니다.

아까처럼 Find out ~를 눌러줍니다.

튜토리얼 프로그램에서 Change Value도 눌러주고 옵니다.

more information을 눌러줍니다.

이중 포인터를 의미하는 명령어 같습니다.

더 찾아야겠네요.

| 1 | mov [rsi+18],eax |

| 2 | mov rsi,[rsi] |

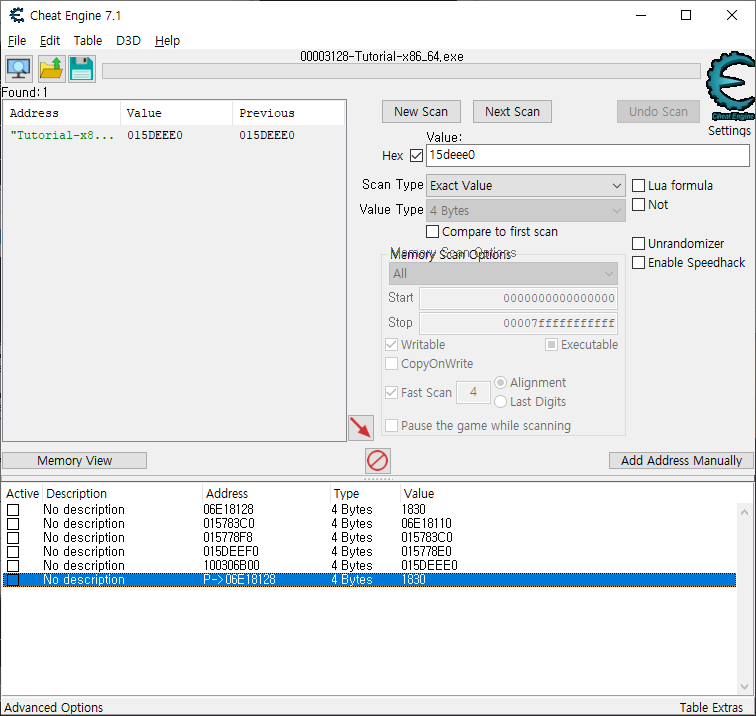

hex로 015783c0를 검색해서 치트테이블에 올려놓습니다.

그 후 아까처럼 Find out ~ 를 눌러줍니다.

튜토리얼 프로그램에서 Change Value를 눌러주고 오면 명령어가 보일 겁니다.

more information을 눌러줍니다.

| 1 | mov [rsi+18], rsi |

| 2 | mov rsi,[rsi] |

| 3 | mov rsi,[rsi+18] |

이번 명령어의 오프셋이 18이네요.

현재 주소 값에서 오프셋만큼 빼주겠습니다.

157 78e0이 나왔네요.

방금 찾은 값을 hex로 검색합니다.

아까 것처럼 해줍니다.

이것도 아까 했던 것처럼.

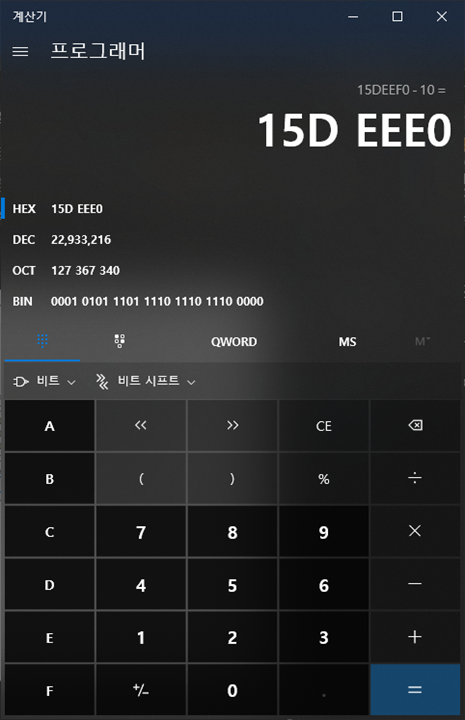

이번엔 오프셋이 10이네요.

| 1 | mov [rsi+18],eax |

| 2 | mov rsi,[rsi] |

| 3 | mov rsi,[rsi+18] |

| 4 | mov rsi,[rsi+10] |

현재 주소값에서 오프셋만큼 빼줍니다.

15d eee0이 나왔네요.

다시 Hex로 검색합니다.

초록색 값이 나왔네요.

add address manually를 눌러서 수동으로 등록해주겠습니다.

현재 주소를 입력하고 오프셋들을 입력해줍니다.

이렇게 시작 포인터 변수를 치트테이블에 등록했습니다.

이제 이 값을 5000으로 바꾸고 Active버튼을 눌러줍니다.

튜토리얼 프로그램으로 돌아가서 change pointer를 누르면 Next 버튼이 활성화됩니다.